記事公開日

最終更新日

Microsoft Ignite 2024 @Chicago Day 3

みなさんこんにちは。DXソリューション営業本部 高山です。

前回、前々回の記事に続き、Microsoft Ignite 2024の内容をご紹介いたします。

今日は天気が雪で会場に行くまで苦労しました。

ただ、最終日ということもあり会場にはたくさんの人が来場していました。

この写真はTD SYNNEX様 ブースの様子です。

TD SYNNEX様とは個別にミーティングさせていただきましたので、その様子もブログとしてご紹介出来ればと思います。

注目したトピック

Securing Microsoft 365 Copilot using Microsoft Intune and Defender XDR

前回の記事に引き続き、Copilotを使用するうえで考慮するべきセキュリティについてのセッションに参加してきましたので、内容をご紹介します。

Microsoft 365 Copilotを使用するうえで、懸念はユーザーを通じてデータが流出する危険性があることです。

その懸念を払拭するためのソリューションとして以下3つが紹介されていました。

Defender XDR

Microsoft Intune

Conditional Access(条件付きアクセス)

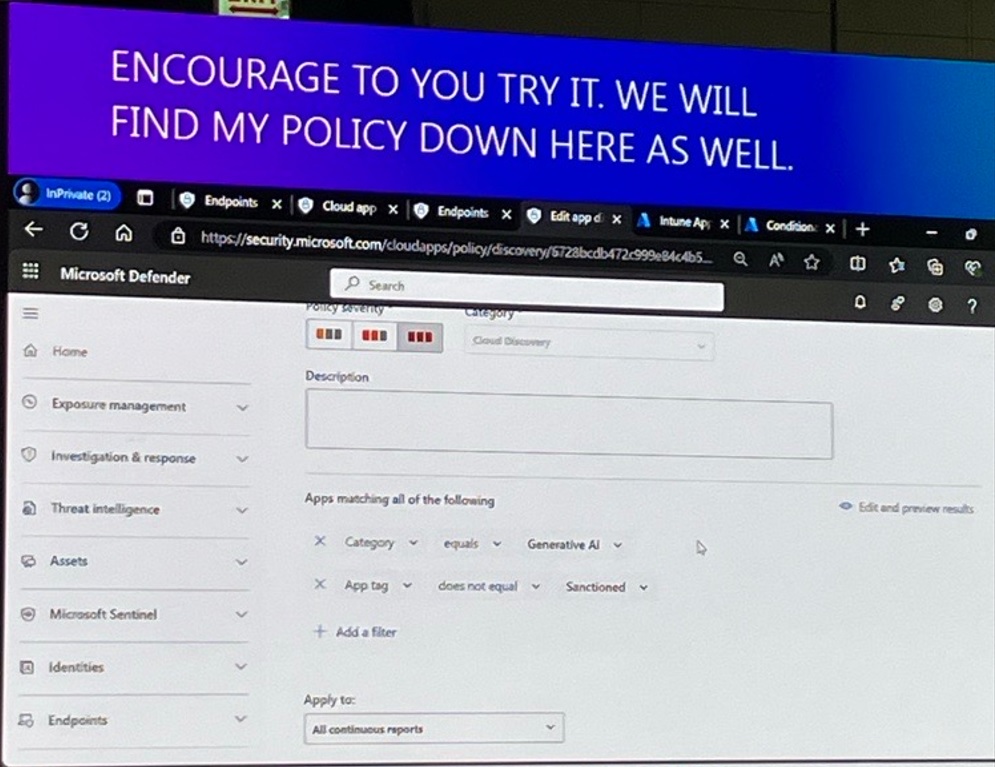

説明では、Defender XDRにて「アプリ検出ポリシー」を作成し意図しないアプリが使用されると脅威判定し、アラートが発報する様設定します。

https://learn.microsoft.com/ja-jp/defender-cloud-apps/cloud-discovery-policies

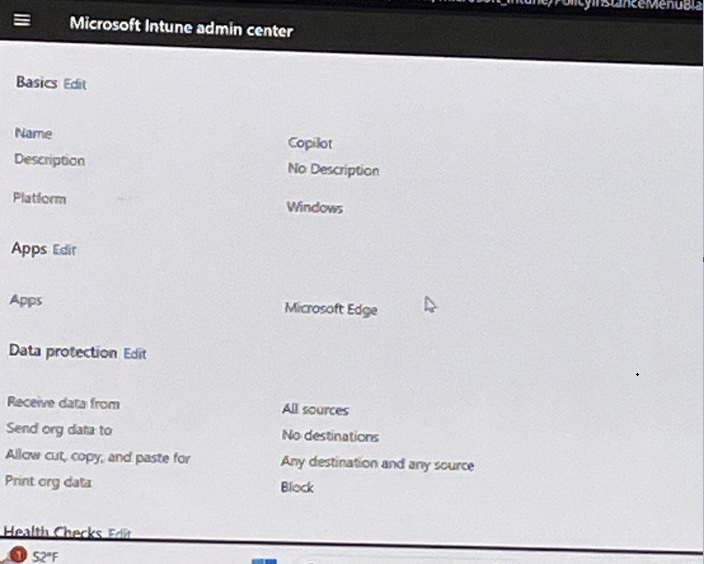

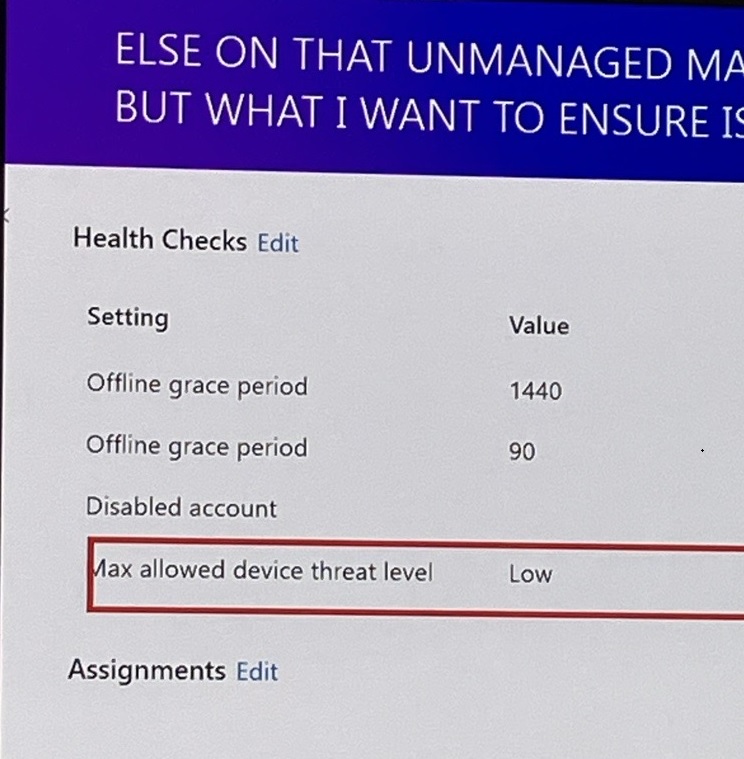

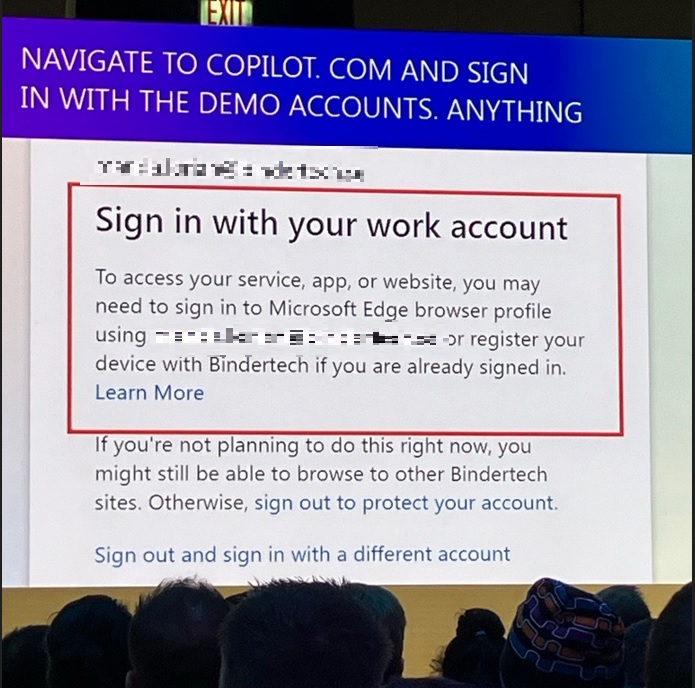

次に、Microsoft Intuneの「Windows MAM」にてMicrosoft Edgeに対するポリシーを作成します。

https://learn.microsoft.com/ja-jp/mem/intune/apps/protect-mam-windows#threat-defense-health

本設定をすることでIntuneで管理していないPCでEdgeを使用していて、Copilotを使用しようとしても、デバイスに何らかの脅威がある場合はブロックされます。

また、データをコピーして別のテキストエディタ等にコピーすることをブロックすることができます。

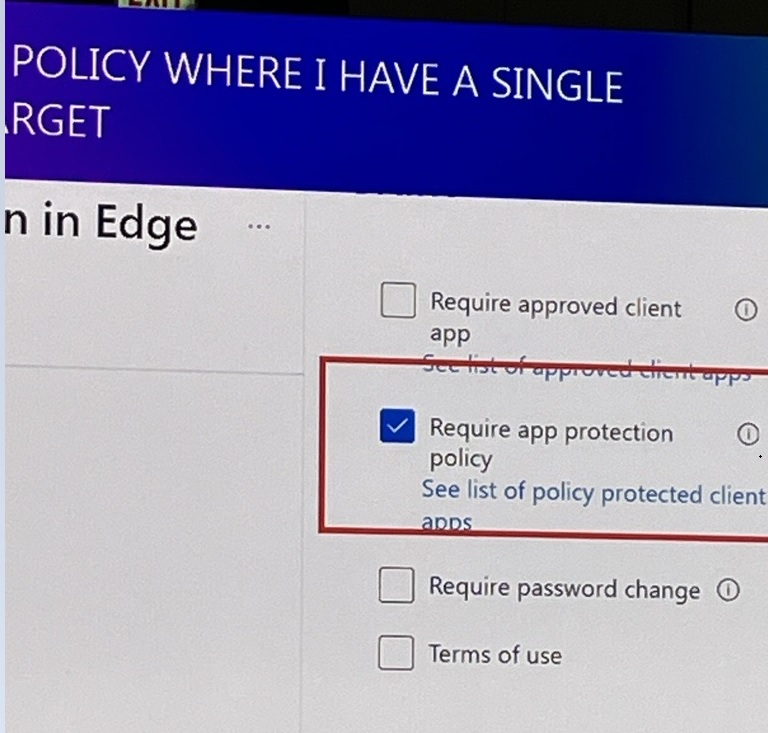

最後に「条件付きアクセス」で”アプリの保護ポリシーが必要”を有効とすることで、アプリ保護がされていないGoogle Chromeなどのブラウザからのアクセスをブロックします。

この様に、セキュリティの観点としてPCの脅威に対するアラートの定義、アプリのデータ保護とアクセス制限で企業情報がCopilotを通じて流出しない様制限を掛けることが重要です。

今回ご紹介したのは、あくまで解説と概念の説明になりますので、今後実際に検証で触っていきたいと思います!!

まとめ

これから各個別のセッションを受けていくので、聞いた内容をどんどん記事にしていきたいと思います。

※ 1日目の内容はYoutubeで見ることが可能です。

https://www.youtube.com/watch?v=wb_uWHFJBnA

弊社では、監査ソリューションを含めたMicrosoft 365におけるデータセキュリティ、コンプライアンス等の導入支援を実施しておりますので、気になる方はぜひお問合せページからご連絡下さい。

問い合わせフォーム

また、弊社ではゼロトラストセキュリティの導入支援も行っております。

そちらも気になる方はぜひご連絡お待ちしております。

ゼロトラスト・セキュリティ 導入支援(Microsoft Intune【デバイス管理】

※このブログで参照されている、Microsoft、Windows、Microsoft Azure、その他のマイクロソフト製品およびサービスは、米国およびその他の国におけるマイクロソフトの商標または登録商標です。