記事公開日

Claude CoworkにBedrockガードレールを適用する方法

この記事のポイント

この記事では、Amazon Bedrock ガードレールを Claude Cowork からのリクエストにも適用する方法を解説しています。

- 通常の設定では Claude Cowork にガードレールは適用されない:

Bedrock ガードレールは通常リクエストごとに ID を指定する必要がありますが、Claude Cowork にはその指定機能がないため、標準では適用されません。 - アカウント・組織レベルの「強制適用」で解決:

2026年4月GAの機能により、単一アカウントだけでなく、AWS Organizations を利用した組織全体へのガードレール一括適用が可能になりました。 - エンタープライズガバナンスの強化:

アプリ側の仕様に依存せず、インフラ(AWS)側で強制的に安全フィルターをかけることで、機密情報の流出を確実に防ぎます。

こんにちは!DXソリューション営業本部の大坂です。

「Claude Cowork を業務で使いたいけれど、不適切な情報やメールアドレスなどの機密情報が入出力されてしまわないか心配」そんな悩みを抱えていませんか?

以前、こちらの記事「Cowork on 3PをBedrock経由のClaudeで使えるようにしてみた」にてCoworkをBedrock経由で使えるように構築したのですが、機密情報の入出力を懸念していました。

その対策として、Amazon Bedrock にはガードレールという安全フィルター機能があります。

しかし、実際に設定してみると Claude Cowork からのチャットにはガードレールが効かない という問題に直面しました。

今回は、その原因と、組織全体でガバナンスを効かせる「強制適用」の解決方法についてお伝えします!

Bedrockガードレールとは

Amazon Bedrock ガードレールは、AIモデルへの入出力に対して安全フィルターをかける機能です。

企業が Claudeを業務利用する際に、不適切なコンテンツや機密情報の流出を防ぐために使います。

設定できるフィルターは主に以下の5種類です。

| フィルター種別 | 概要 | 設定例 |

|---|---|---|

| コンテンツフィルター | ヘイト・暴力・性的表現などをブロック | 強度を High に設定 |

| 拒否トピック | 特定のトピックへの回答を禁止 | 「競合他社の話題はNG」など |

| 単語フィルター | カスタムワードを含む入出力をブロック | 特定の固有名詞など |

| 機密情報フィルター(PII) | メールアドレス・電話番号などの個人情報を検出 | EMAIL を Block に設定 |

| コンテキスト的グラウンディング | ハルシネーション(でたらめな回答)を抑制 | RAG 利用時に有効 |

今回は、機密情報フィルター(EMAIL)をメインに設定したガードレールを使って検証しました。

「ガードレールが効かない」問題の原因

ガードレールを作成し、Claude Coworkで試してみると、ブロックされるはずの機密情報を入力しても普通に回答が返ってきました。

原因は Bedrock ガードレールの標準的な仕組みにあります。

Bedrock ガードレールは、API を呼び出す際に以下のパラメータをリクエストに含めることで初めて評価されます。

--guardrail-identifier "ガードレールID" --guardrail-version "1"

つまり「このアカウントで Bedrock を使う全リクエストに自動適用する」という設定は、通常の方法では存在しません。

Claude Cowork はガードレール ID を付けてくれない

Claude Cowork(Cowork on 3P モード)が Bedrock API を呼び出す際に参照する設定キーは限定的です。

参考URL:https://claude.com/docs/cowork/3p/bedrock

- inferenceBedrockRegion

- inferenceBedrockBearerToken

- inferenceBedrockProfile

- inferenceBedrockAwsDir

- inferenceBedrockBaseUrl

ここにはガードレール ID を指定するキーが存在しません。

そのため Claude Cowork は常に「ガードレール ID なし」でリクエストを送り続け、ガードレールが評価されない状態になります。

「AWS CLI では効く」という確認が取れたことで、ガードレール自体の設定は正しく、問題は Claude Cowork 側の仕様にあることが特定できました。

以下の流れのようなイメージとなります。

【AWS CLI(ガードレールが効く)】 AWS CLI ↓ --guardrail-identifier を明示指定 Amazon Bedrock ↓ ガードレール評価 Claude Sonnet 4.6 【Claude Cowork(ガードレールが効かない)】 Claude Cowork ↓ guardrail-identifier を付けない(付ける手段がない) Amazon Bedrock ↓ ガードレール評価スキップ Claude Sonnet 4.6

調査で判明したこと:強制適用機能(アカウント・組織)

「AWS 側で強制適用する方法」を調査したところ、2026年4月にGAされた以下の機能が鍵となります。

参考URL:https://aws.amazon.com/jp/blogs/aws/amazon-bedrock-guardrails-supports-cross-account-safeguards-with-centralized-control-and-management/

アカウントレベルおよび組織レベルの強制適用

AWS では、以下の2つのスコープでガードレールを強制適用できます。

- アカウントレベル:特定のアカウント内で行われるすべての Bedrock 呼び出しに適用。

- 組織レベル(AWS Organizations):管理アカウントから、組織内の全アカウントに対して一括で適用。

特に 組織レベルの適用 は強力です。個々のアカウント管理者が設定を変更することを防ぎ、企業全体の統合されたセキュリティポリシーを Claude Cowork などのサードパーティアプリ利用時にも強制できます。

解決方法:強制適用を設定する

1. ガードレールにリソースベースポリシー(RBP)を付与

アカウントまたは組織レベルの強制適用には、ガードレール側に適切なポリシーが必要です。

- AWS Bedrock コンソールで対象のガードレールを選択

- 「Resource-based policy」からポリシーを作成

- 組織レベルの場合は、Principal に組織 ID(o-xxxxxx)を指定して許可します

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "Statement1",

"Effect": "Allow",

"Principal": {

"AWS": "arn:aws:iam::(AWSアカウントID):root"

},

"Action": [

"bedrock:GetGuardrail",

"bedrock:ApplyGuardrail"

],

"Resource": "arn:aws:bedrock:ap-northeast-1:(AWSアカウントID):guardrail/(ガードレールID)"

}

]

}

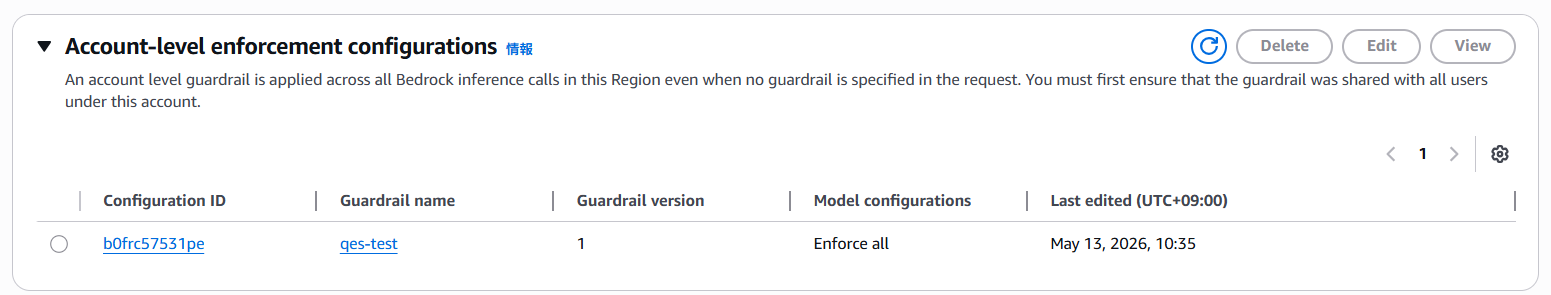

2. 強制適用設定(Enforcement Configurations)の作成

今回はアカウントレベルで適用してみました。

管理画面の「Account-level (or Organization-level) enforcement configurations」から設定を作成します。

- ガードレールとバージョンの指定:作成済みのものを選択。

- プロンプト設定:Claude Cowork での対話全般を保護するため「Comprehensive」を選択。

実際のブロック動作例

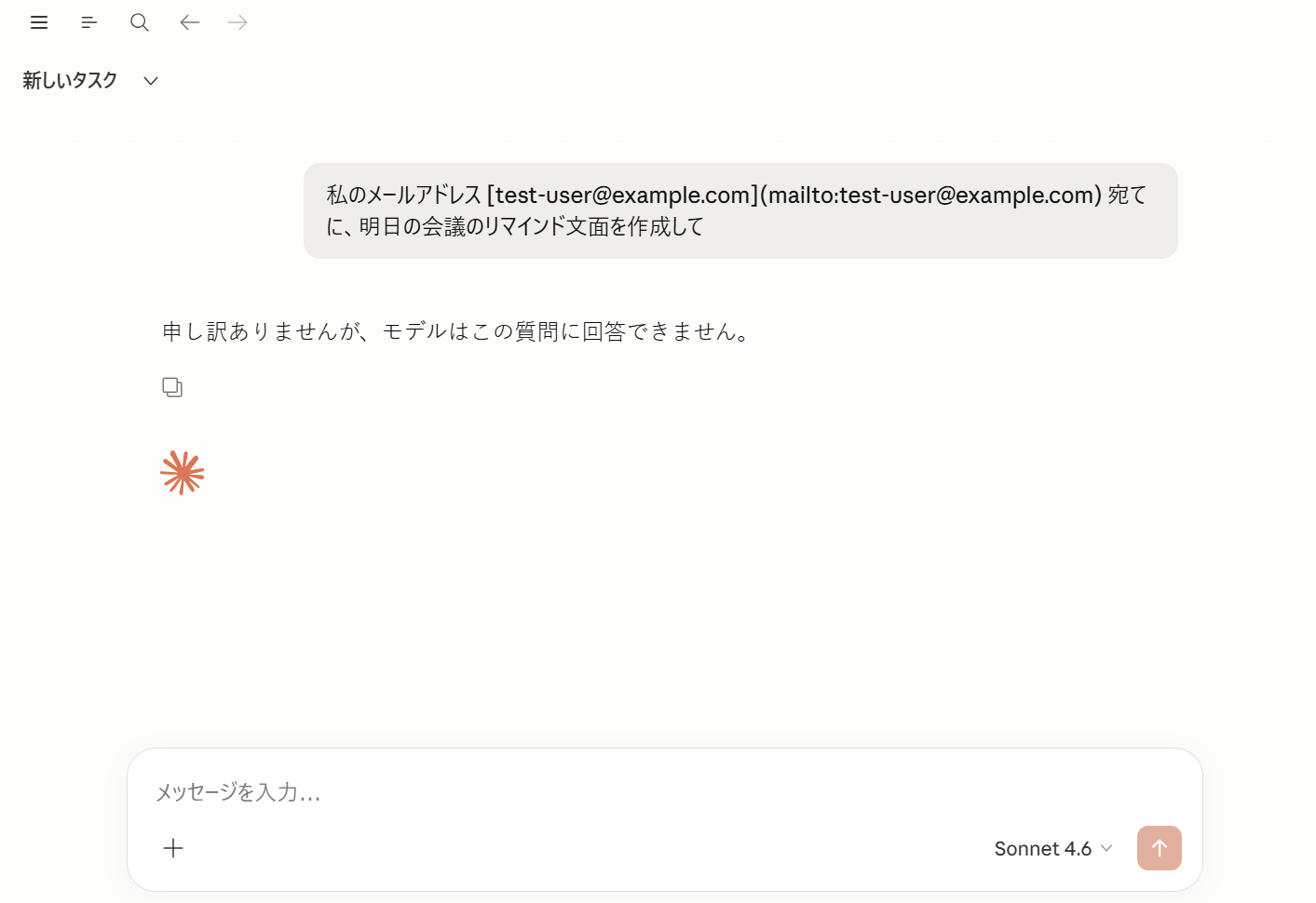

設定完了後、Claude Cowork でメールアドレス(機密情報)を含む質問を投げた際の動作を確認しました。

【入力例】

「私のメールアドレス test-user@example.com 宛てに、明日の会議のリマインド文面を作成して」

【動作結果】

Bedrock ガードレールが PII(個人情報)を検知し、即座に以下のメッセージが表示され、モデルへの入力が遮断されました。

アプリ側(Claude Cowork)の設定を一切変更することなく、AWS側での設定のみで安全性が確保されたことがわかります。

つまずきポイント

- 組織レベルの伝播時間:AWS Organizations を通じた組織レベルの適用は、各アカウントへ反映されるまでに数分のタイムラグが生じる場合があります。

- 適用優先順位:アカウントレベルと組織レベルの両方が設定されている場合、より制限の厳しい評価結果が優先されます。

- 追加料金の把握:強制適用は便利ですが、すべてのリクエスト(System Promptの評価含む)に料金が発生します。エンタープライズ規模では試算が必須です。

まとめ

今回は、Claude Cowork に Amazon Bedrock ガードレールを強制適用する方法をご紹介しました。

従来の「リクエストごとの指定」では対応できなかったアプリでも、「アカウント・組織レベルの強制適用」を活用すれば強固なガバナンスを実現できます。

組織全体でのAI活用を安全に進めたい方は、ぜひこの機能を検討してみてください!

もし「このサービスについて知りたい」「AWS環境の構築、移行」などのリクエストがございましたら、弊社お問い合わせフォームまでお気軽にご連絡ください。 複雑な内容に関するお問い合わせの場合には直接営業からご連絡を差し上げます。 また、よろしければ以下のリンクもご覧ください!

<QES関連ソリューション/ブログ>

<QESが参画しているAWSのセキュリティ推進コンソーシアムがホワイトペーパーを公開しました>

※Amazon Web Services、”Powered by Amazon Web Services”ロゴ、およびブログで使用されるその他のAWS商標は、米国その他の諸国における、Amazon.com, Inc.またはその関連会社の商標です。