記事公開日

AWS Organizationsで新規AWSアカウントを払い出す方法とやっておくべき設定について

この記事のポイント

本記事では、AWS Organizationsを活用して新規AWSアカウントを効率的かつ安全に作成・運用する方法を、DXソリューション営業本部の岡田が解説します。個別サインアップとの比較から、作成後に必須となるルートユーザーの保護、管理者用IAMユーザーの払い出しまで、実務に即した一連のセットアップ工程を網羅しています。

- Organizations経由による効率化:

個別サインアップと異なり、管理アカウントから「数十秒〜数分」でアカウント発行が完了します。一括請求(統合請求)やSCPによる一元的なポリシー適用など、企業利用における5つの主要なメリットを整理しています。 - AWSベストプラクティスに準拠した初期設定:

公式が推奨する「ルートユーザーの常用回避」を徹底するため、パスワード復旧機能を利用した初期ログイン手順や、MFA(多要素認証)によるセキュリティ強化、IAMエイリアスの設定手順を詳解します。 - 実運用を見据えた権限管理:

筆者の視点から、ルートユーザーの代わりに「管理者用IAMユーザー」を作成する重要性を解説します。あわせて、日常の定型業務には管理者権限ではなく、職務に応じた適切な権限を付与する「最小権限の原則」についても触れています。

はじめに

こんにちは。DXソリューション営業本部の岡田です。

今回は、AWS Organizationsを使用して、新しいAWSアカウントを作成する方法についてご紹介したいと思います。

AWSアカウントの作成方法には、大きく分けて2つの方法があります。

| Organizations経由 | 個別サインアップ | |

|---|---|---|

| 請求 | 管理アカウントに一括請求(統合請求) | アカウントごとに個別請求 |

| アカウント管理 | 管理アカウントから一元管理 | それぞれ独立して管理 |

| セキュリティポリシー | SCP(サービスコントロールポリシー)で組織全体に適用可能 | アカウント単位で個別設定 |

| クレジットカード | 不要(管理アカウントに紐づく) | 必要 |

| 作成の手軽さ | 管理アカウントから数クリック | サインアップフロー一式が必要 |

企業で複数アカウントを運用する場合はOrganizations経由が管理しやすいです。

本記事ではこちらの方法を解説します。

Organizations管理アカウントから新規アカウントを払い出し、ルートユーザーの保護を経て、実運用に使用するIAMユーザーの設定までの流れをご紹介します。

前提条件

・AWS Organizations管理アカウントへのログインが可能であること

・Organizationsの設定で、IAMに対する「信頼されたアクセス」が有効になっていること

・新規アカウント用のメールアドレスが用意されていること(退職などのリスクを避け、管理を継続するために個人のアドレスではなく、共有のメーリングリスト等を推奨します)

AWSアカウントの作成

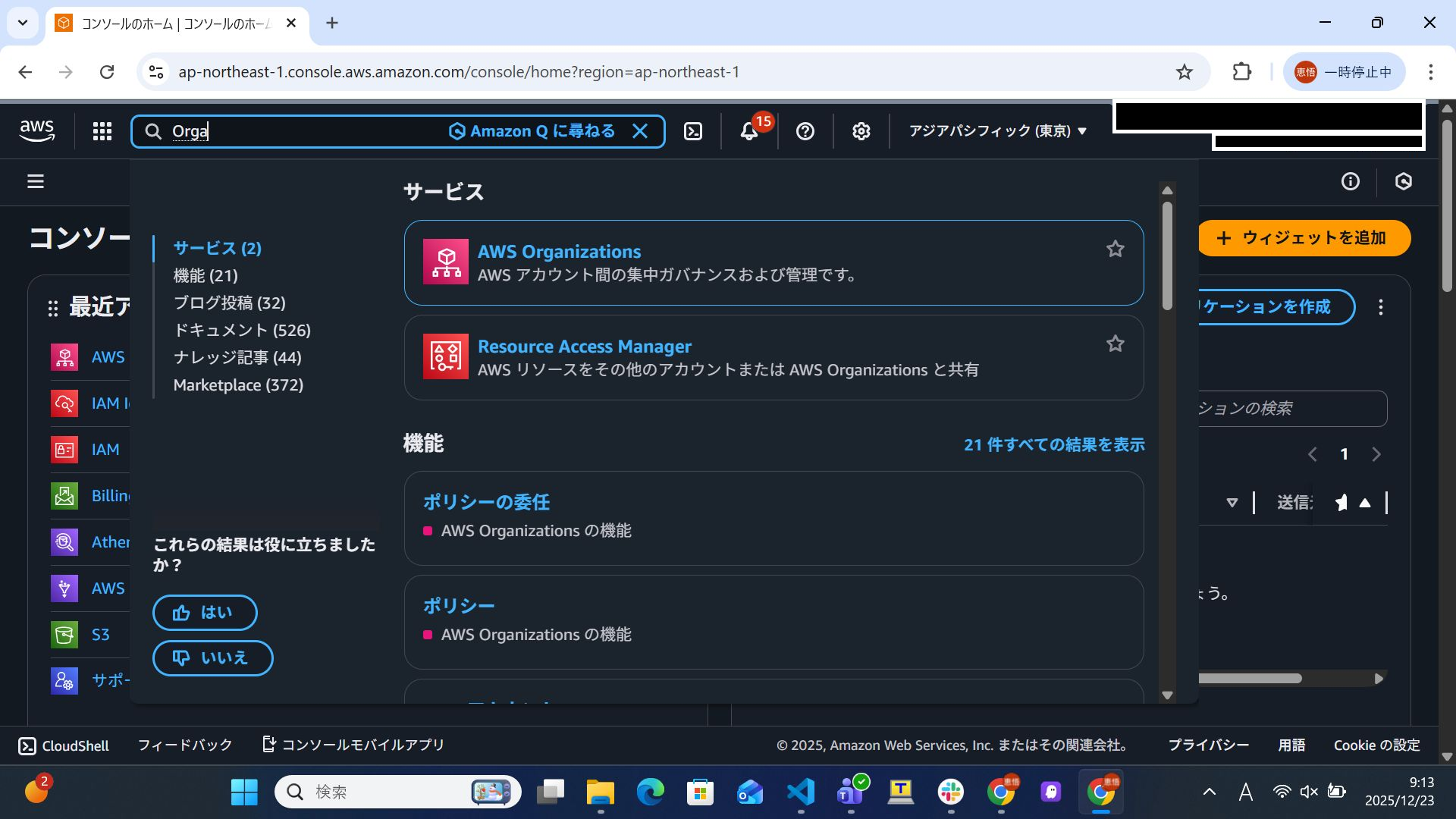

まず、Organizations管理アカウントのマネジメントコンソールにログインしOrganizationsを開きます。

AWS Organizationsの画面から「AWSアカウントを追加」を選択します。

下記の各種情報を入力し、「AWSアカウントを作成」をクリックします。

・アカウント名:プロジェクトや用途がわかる命名にする

・アカウント所有者のEメールアドレス:新規アカウント用のメールアドレスを入力

・IAMロール名:特に指定がなければデフォルトでOK

入力が完了したら「AWSアカウントを作成」を選択します。数十秒〜数分でアカウントが作成されます。

パスワード復元の許可

アカウントが作成されたら、ルートユーザーのパスワードを設定できるように準備します。

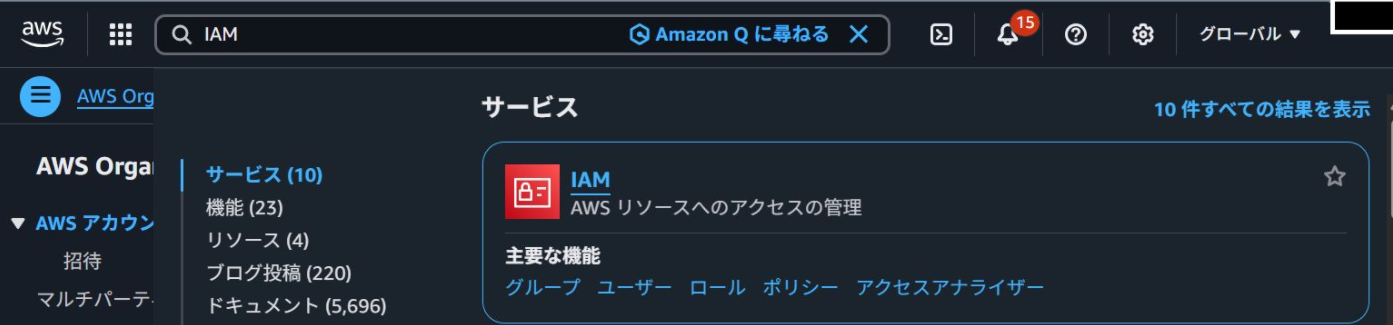

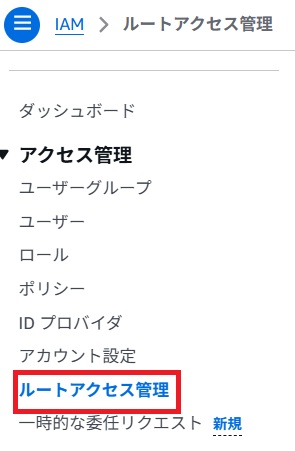

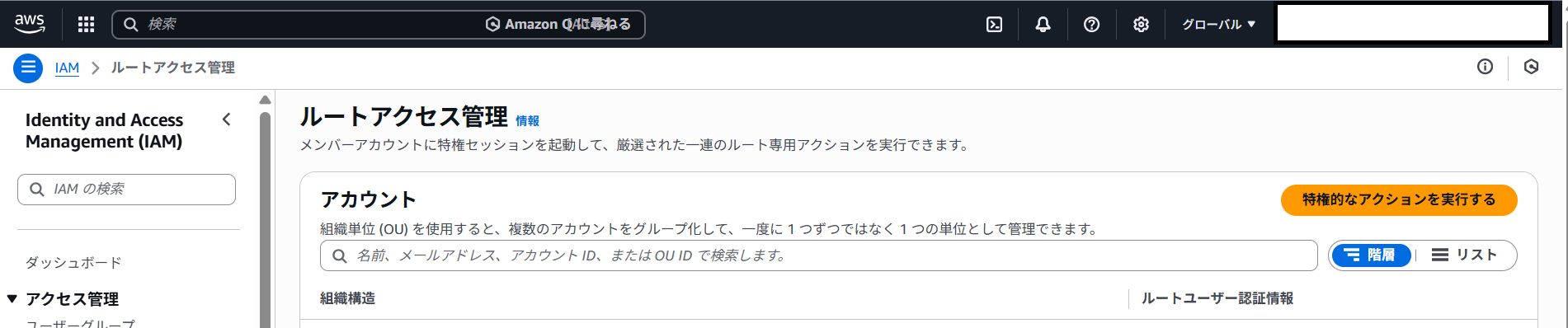

1. 管理アカウントのIAMコンソールを開く

2. 左側メニューから「ルートアクセス管理」を選択

3. 作成したアカウントを検索して選択し、「特権的なアクションを実行」をクリック

4. 「パスワードの回復を許可」を選択

これで、新規アカウントのルートユーザーパスワードをリセットできるようになります。

初期パスワードの設定

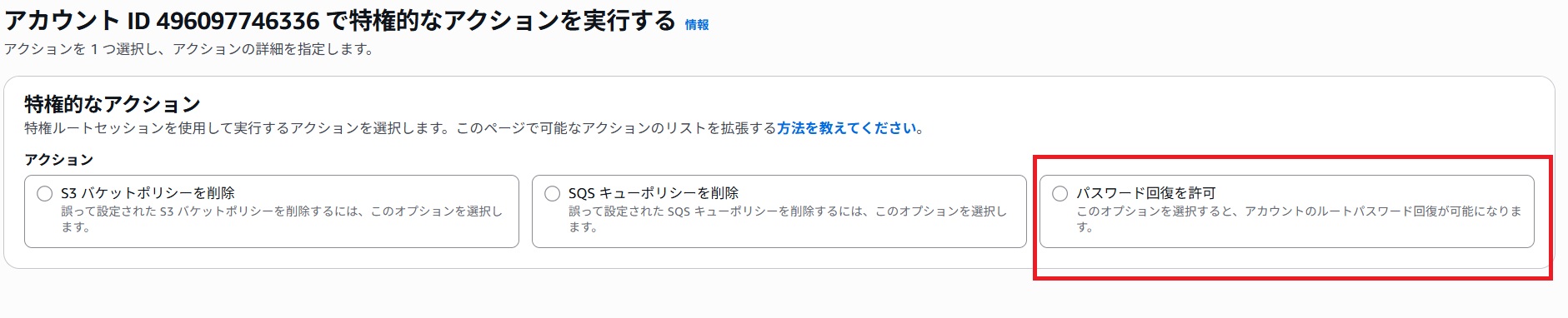

1. AWSマネジメントコンソールのログイン画面を開き、「Root user」を選択

2. 先ほど入力した新規アカウントのメールアドレスを入力

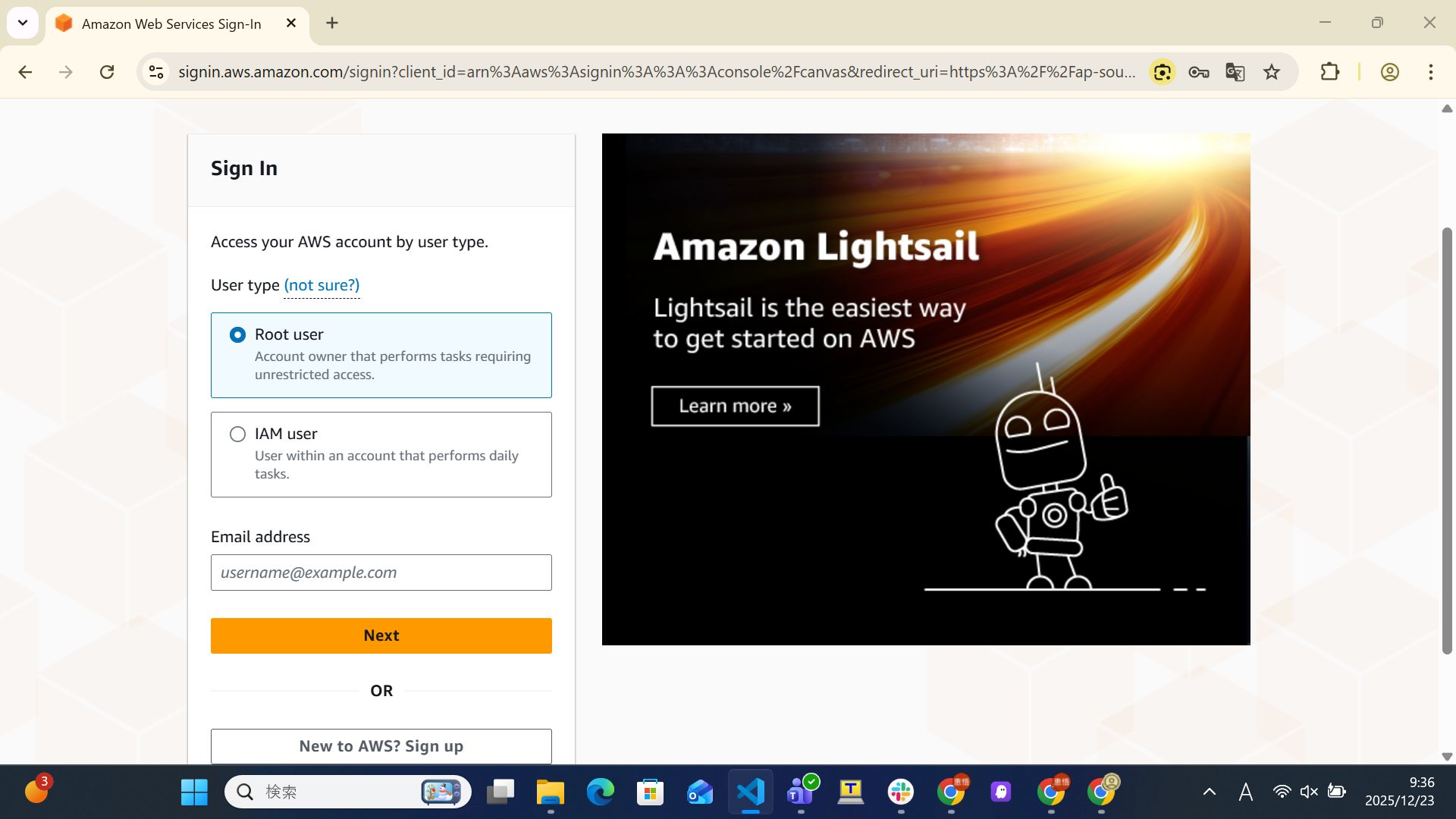

3. 「Forgot password?」をクリックしてパスワード復旧メールを送信

4. メールに記載されたリンクを開く

5. パスワードをリセットする

6. 設定したパスワードでログインできることを確認

IAMエイリアスの設定

IAMエイリアスを設定しておくと、ログイン時にアカウントIDの代わりにわかりやすい名前を使えるようになります。

1. 新規アカウントにログインし、IAMコンソールを開く

2. 「アカウントエイリアス編集」を選択

3. アカウント名をエイリアスとして入力し保存

※IAMエイリアスはAWS全ユーザーで一意(ユニーク)である必要があります。

単純なプロジェクト名だと重複でエラーになる可能性があるため、他と重複しない名前を入力してください。

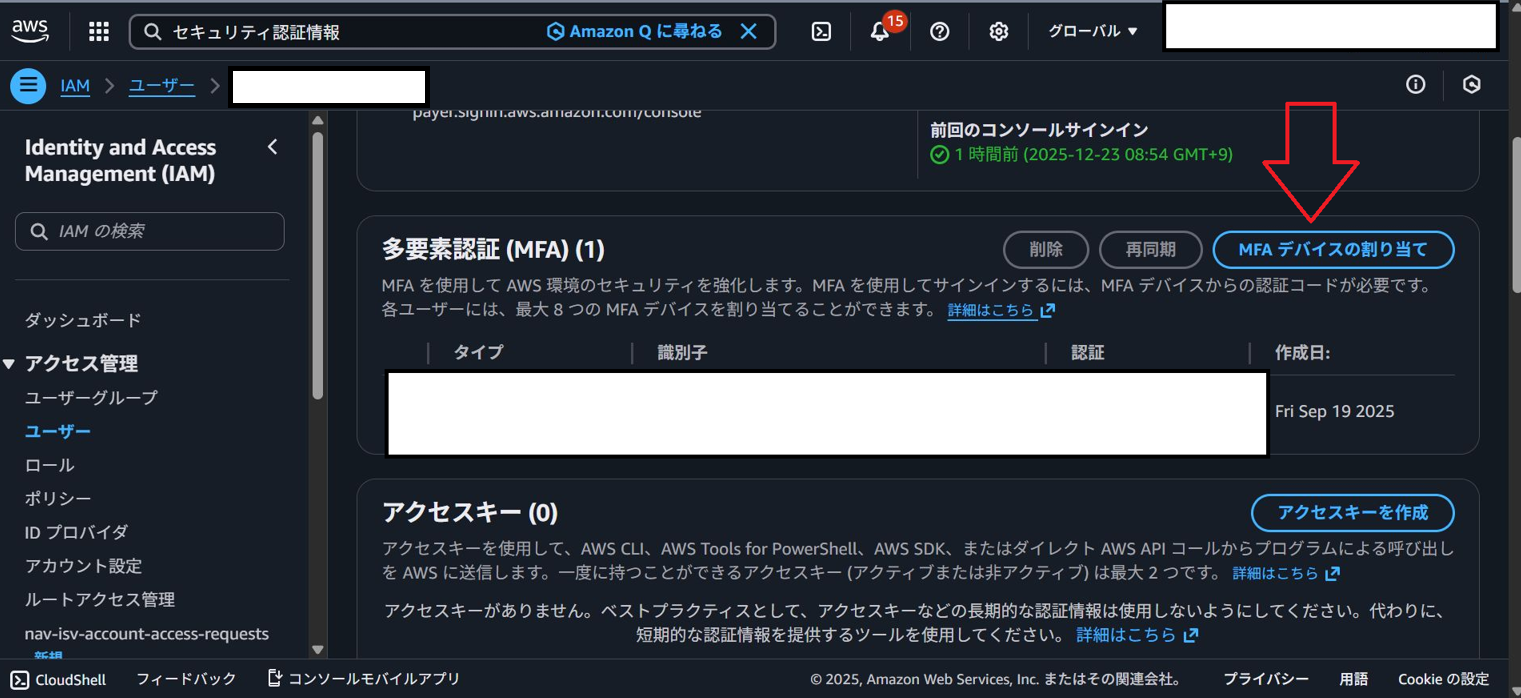

ルートユーザーのMFA設定

アカウント自体の「親鍵」を守るため、ルートユーザーにMFA(多要素認証)を設定します。

1. ルートユーザーでマネジメントコンソールにログイン

※ログインしていない場合

2. コンソール右上のユーザー名をクリックし、「マイセキュリティ資格情報」を選択

3. 「MFAデバイスの割り当て」を選択

4. デバイス名を入力し、「認証アプリケーション」を選択して「次へ」

5. 画面の指示に従ってMFAデバイスを登録

6. シークレットウィンドウ等でMFAを使ったログインが成功することを確認

管理者用IAMユーザーの作成とMFA設定

ルートユーザーを日常的に使用するのは非常に危険です。最後に、作業用の管理者ユーザーを作成します。

1. IAMコンソールの「ユーザー」から「ユーザーの作成」を選択

2. ユーザー名を入力し、「AWS マネジメントコンソールへのユーザーアクセスを提供する」にチェックを入れる

3. 許可のオプションで「ポリシーを直接アタッチする」を選択し、「AdministratorAccess」等、管理者に必要な権限を付与します。

4. ユーザー作成後、そのIAMユーザーでログインし直し、ルートユーザーと同じ手順で「マイセキュリティ資格情報」からMFAを設定します。

これで、安全に管理作業を行う準備が整いました!

ルートユーザーは今後、サポートプランの変更やアカウントの解約など、限られた作業以外では使用せず、管理者権限が必要な場合はこの管理者用IAMユーザーを使用しましょう。

なお、実際の日常業務においては、各業務に必要な権限のみを付与した「制限付きIAMユーザー」を別途作成して利用することがAWSの最小権限の原則とされています。

まとめ

今回は、AWS Organizationsを使用して、新しいAWSアカウントを作成し、安全に運用を開始するための初期設定についてご紹介しました。

ルートユーザーの保護から、適切な権限管理への第一歩として管理者用IAMユーザーの作成までを解説しました。Organizations経由なら一元管理も容易になりますので、ぜひお試しください!

もし「このサービスについて知りたい」「AWS環境の構築、移行」などのリクエストがございましたら、弊社お問合せフォームまでお気軽にご連絡ください。 複雑な内容に関するお問い合わせの場合には直接営業からご連絡を差し上げます。 また、よろしければ以下のリンクもご覧ください!

<QES関連ソリューション/ブログ>

<QESが参画しているAWSのセキュリティ推進コンソーシアムがホワイトペーパーを公開しました>

※Amazon Web Services、”Powered by Amazon Web Services”ロゴ、およびブログで使用されるその他のAWS商標は、米国その他の諸国における、Amazon.com, Inc.またはその関連会社の商標です。