記事公開日

最終更新日

Copilot for Microsoft 365 組織内における情報の保護 (Teams上のチャットやファイルに関するセキュリティ上の考慮ポイント)

前回のCopilot for Microsoft 365のセキュリティ編(第2回)では、組織の管理外デバイスに対するアクセス制限についてご説明させて頂きました。

※前回の記事については以下リンクを参照

今回は第3回として、Teams上のやり取りやファイルの取り扱いに関するセキュリティ上の考慮ポイントについて考えていきたいと思います。

Teamsとは

Teamsについて簡単にご紹介すると、Microsoft社が提供するビジネス向けのチャットツールであり、チャット、Web会議、ファイル共有等様々な機能を用いてより円滑な業務を行うために利用されるソフトウェアです。

Teamsでは個人間でのやり取りの他、「チーム」を作成することで特定のユーザー間のみでの情報共有が可能になります。

また、チームを作成するとMicrosoft Entra ID上でMicrosoft 365 グループが作成され、SharePoint Online(SPO)のサイトも同時に作成されます。

(Microsoft Entra IDのグループになるので当然と言えば当然ですが、Exchange Online(ExO)にもグループが作成されます。)

実際の検証結果は以下の通りです。

※ Teams上でチームを作成時にMicrosoft Entra ID上にもグループが作成され、同時にExOやSPOにも連携される。

Teams上でチームを作成

Microsoft Entra IDに同名のMicrosoft 365グループが作成される

同名のMicrosoft 365グループがExchange Online側に反映される

同名のサイトがSharePoint Onlineに作成される

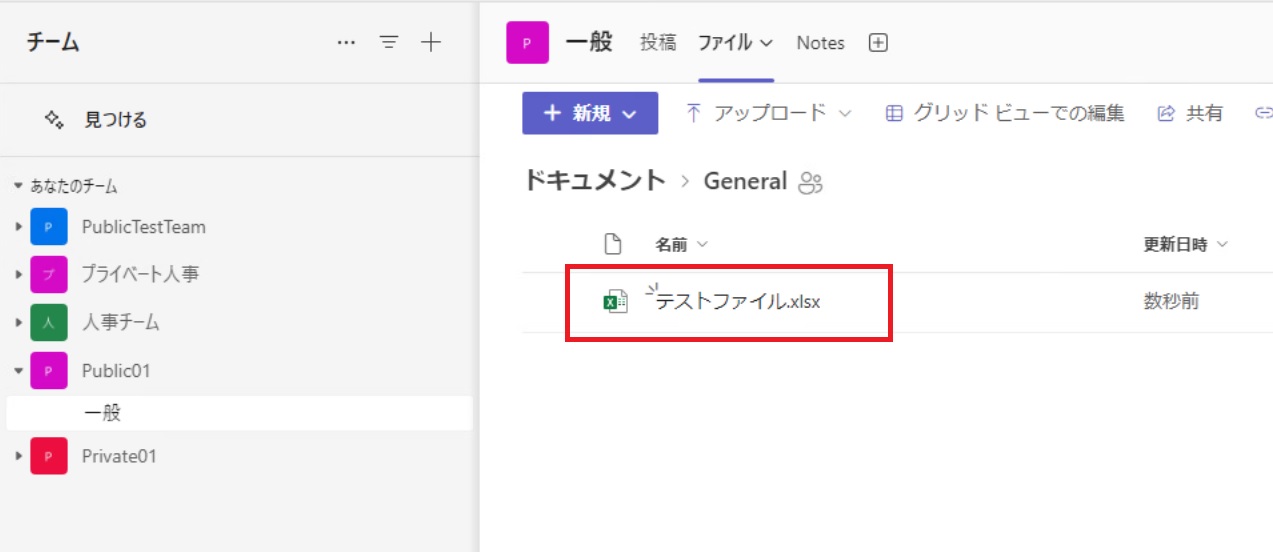

Teamsのチーム上で共有されたファイルはSPO上に格納される。

Teams上のファイル

SPO上のファイル

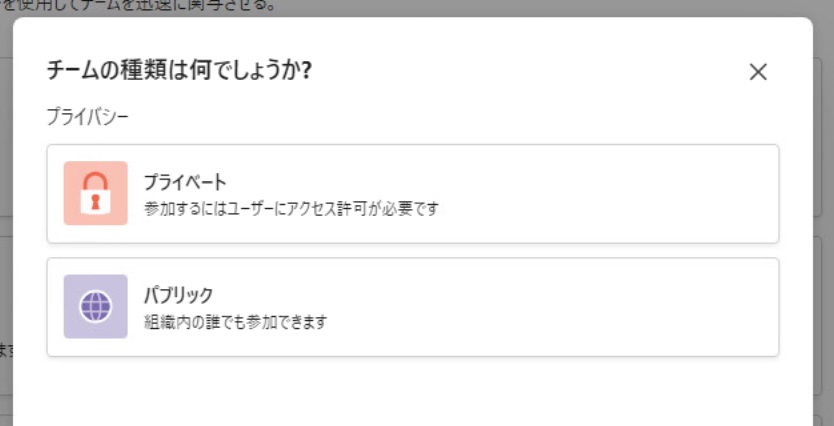

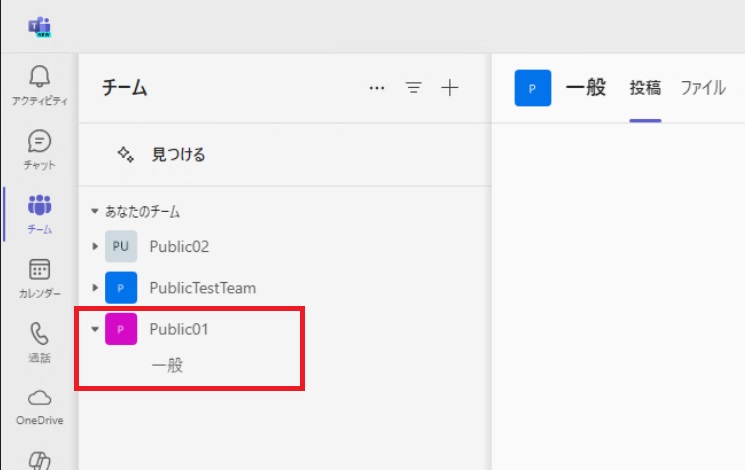

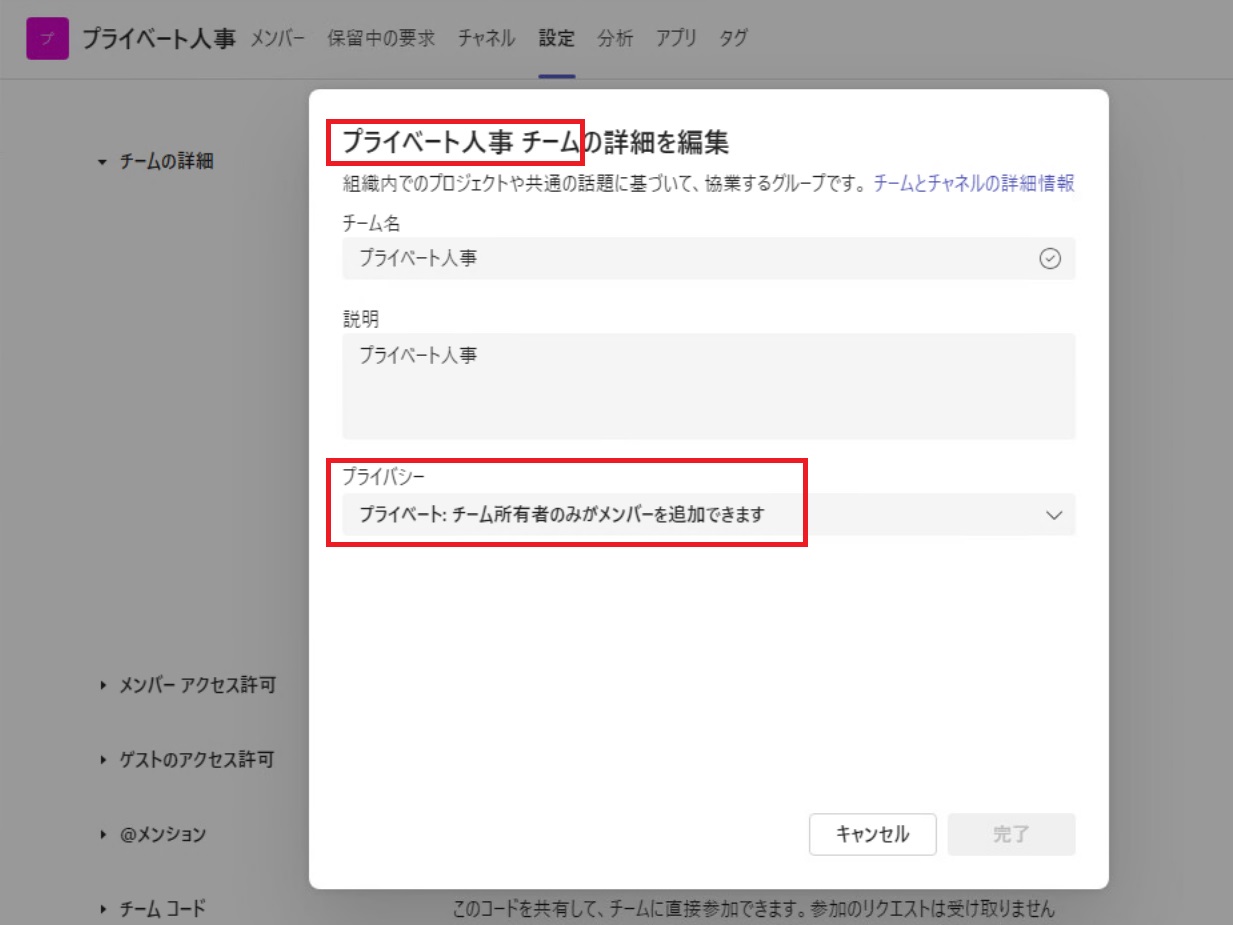

「チーム」には組織のユーザーが自由に参加することが可能な「パブリック」チームと、参加するためにアクセス許可が必要な「プライベート」チームの二つの種類が存在します。

Teamsでは各チームのファイルの共有場所としてSPOが利用されるため、SPO側のアクセス権に関わる設定となります。

「パブリック」でチームを作成する場合、アクセス権のメンテナンスが不要です。その反面ユーザーを選定しアクセスを許容する制御ができません。

「プライベート」でチームを作成する場合、「パブリック」と異なりアクセスするユーザーを選定することができますが、アクセス権のメンテナンスが必要となります。

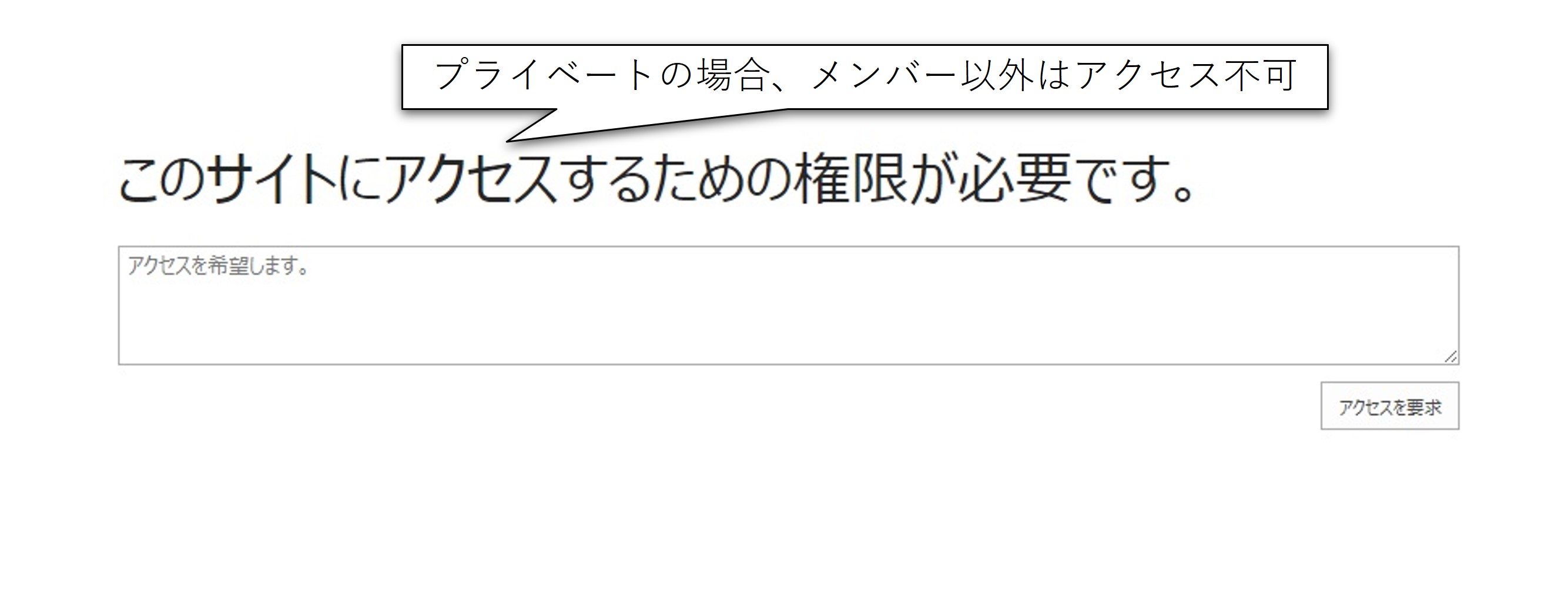

「プライベート」で作成されたチームの制御

アクセス権が"ある"ユーザーの場合

アクセス権が"ない"ユーザーの場合

※パブリックで作成されたチームのサイトはメンバー以外でもアクセスできるが、プライベートで作成したチームのサイトにはメンバー以外がアクセスできない。

Copilot for Microsoft 365を利用したTeams操作

前段としてTeamsの仕組みについて説明させていただきました。

では、前段を踏まえTeamsでCopilot for Microsoft 365を利用するうえでのセキュリティに関する考慮ポイントを考えていきます。

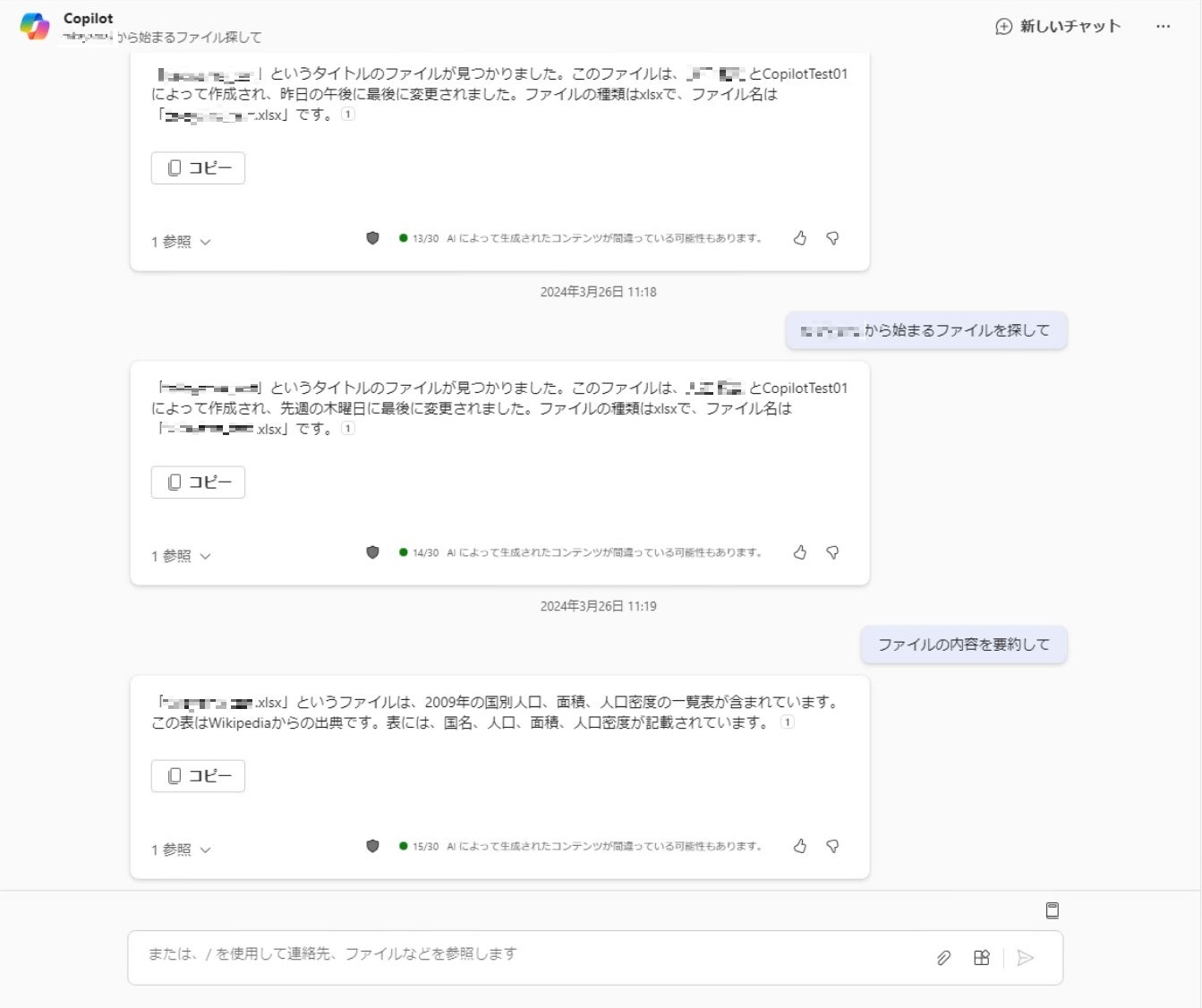

Copilotを利用することで、Teams上のチャットとして様々なプロンプトの入力が可能です。

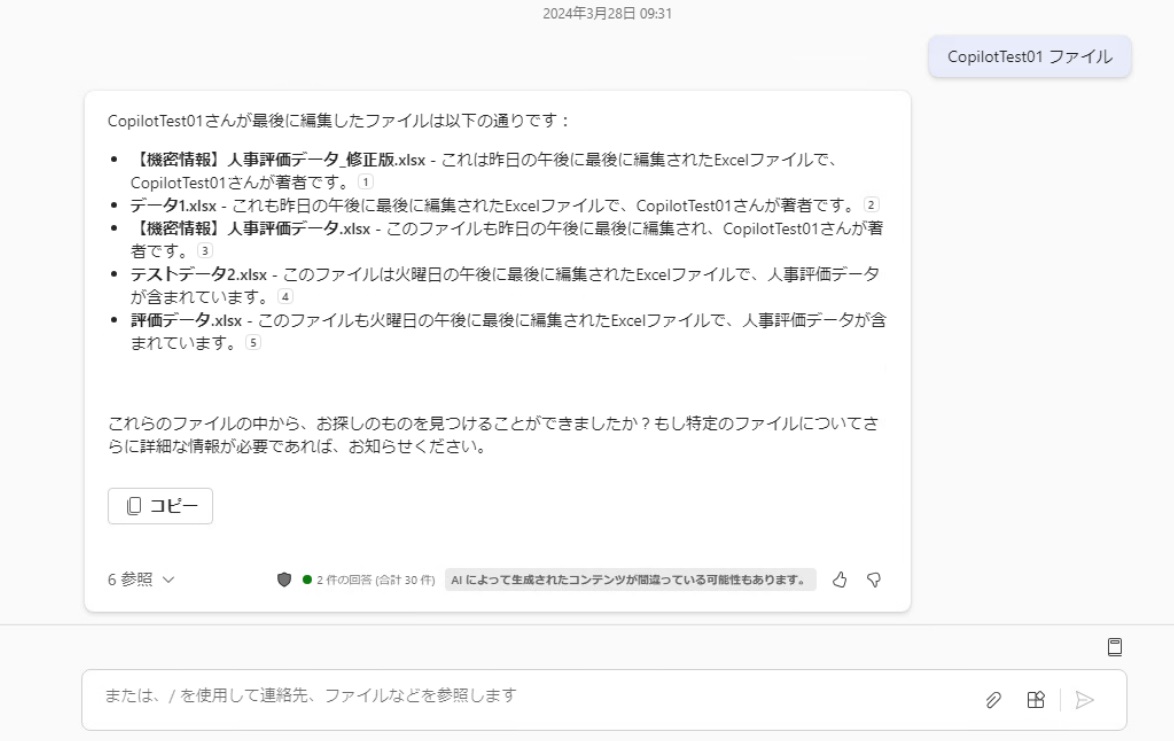

例えば、指定したユーザーの最近の投稿やファイルの情報等を整理して出力してもらう、といったことが簡単に出来ます。

定型文として用意されたプロンプトから選択することも、自身で自由にプロンプトを入力することも可能です。

(Teamsとは少しずれますが、最近送られてきたメール等についてもTeamsから確認することが可能です。)

また、ファイルについてもどういったファイルが最近共有さたのか、共有されたファイルの中身についての要約をしてもらうこともできます。

※ただし、弊社で検証した際にはチャットの内容等は時々英語になったり投稿された時間が間違っていたりと変な動作をすることもありました、、、

Teams上で利用する場合のセキュリティ懸念事項

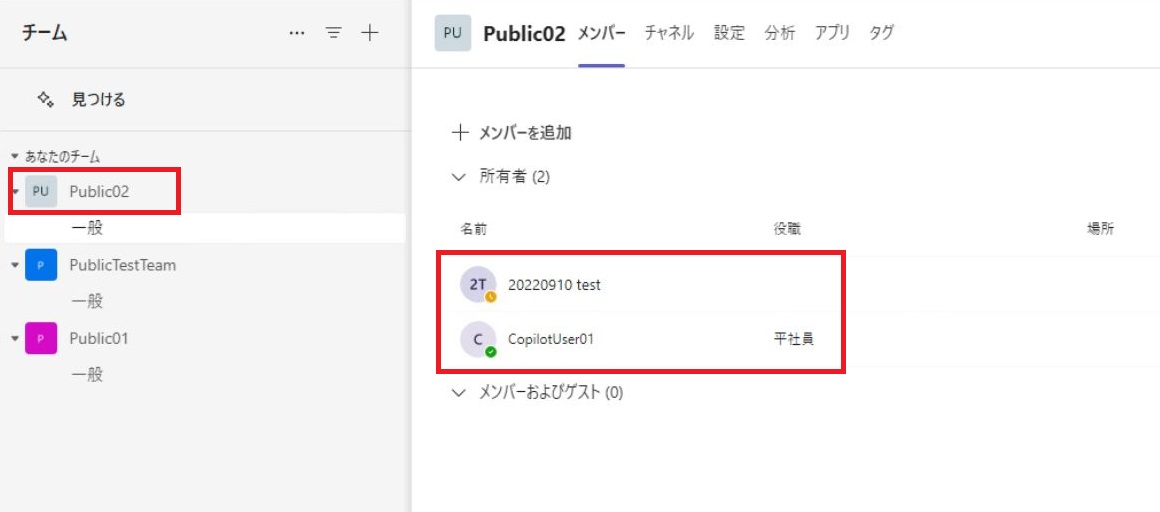

上述の通り、Copilotを利用することで投稿されたメッセージやファイルを確認することも可能ですが、自分が所属していないチームに送信されたメッセージやファイルが見えてしまうと問題になりそうなので確認してみます。

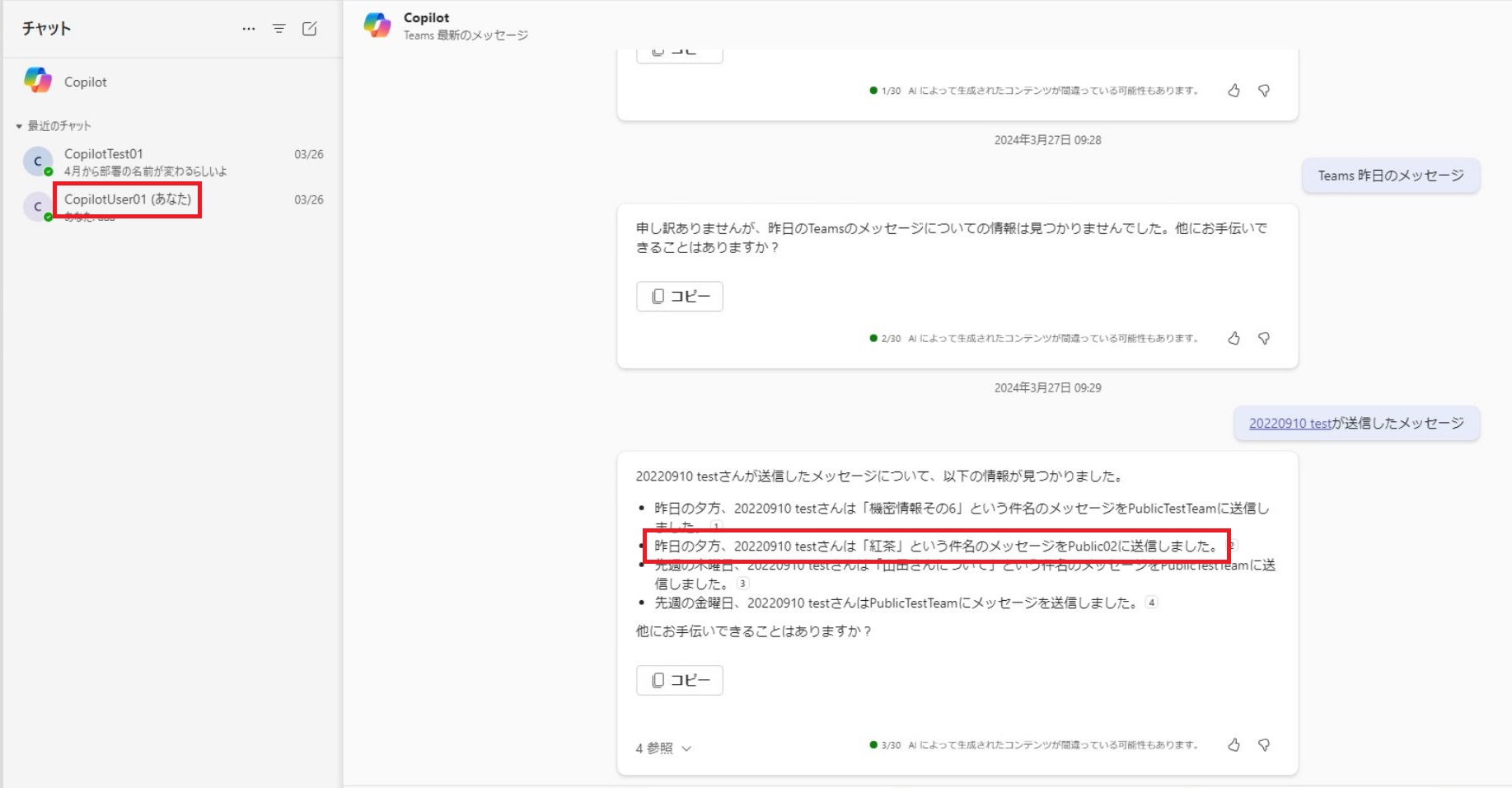

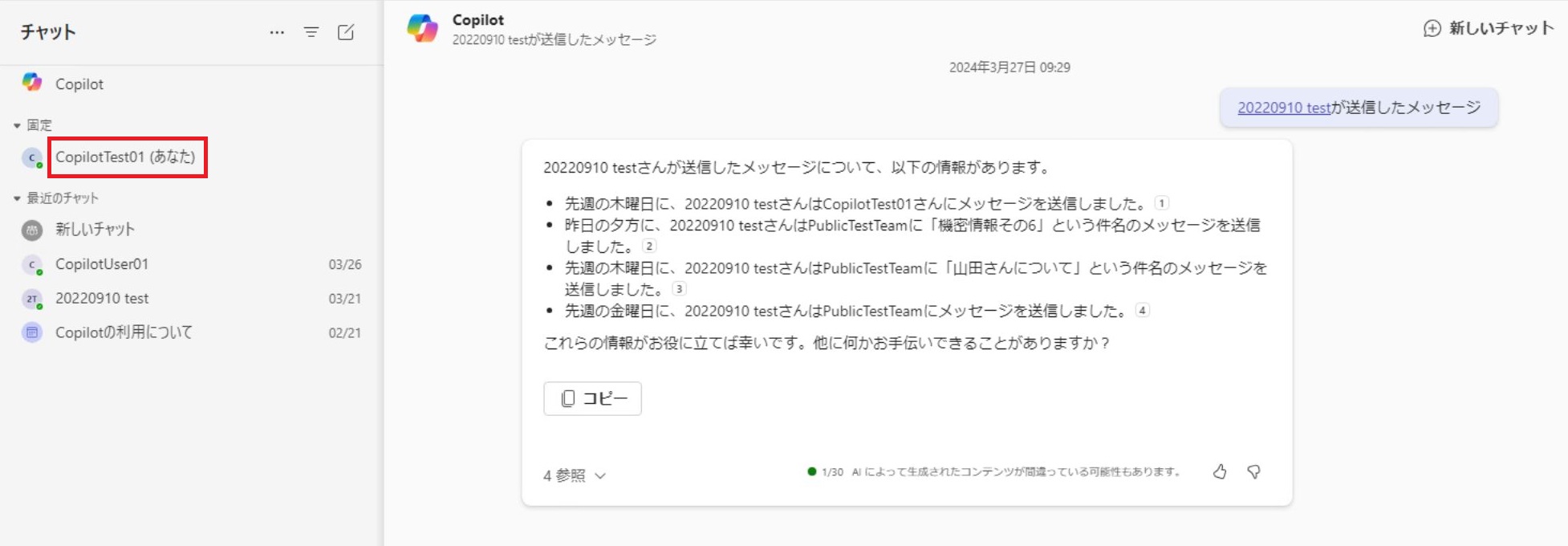

メッセージ検索

プロンプトの入力の仕方やタイミングによって結果がかなり変わってきますが、何度か確認した限りメッセージについては自身が所属しているチームに投稿されたもののみ情報を拾ってくるようです。

今回の検証ではパブリックチームを利用していましたが、アクセス許可が必要となるプライベートチームでも同様の動作になると思います。

※「Public02」チームには"CopilotTest01"が所属していないため、所属している"CopilotUser01"の検索結果にのみ「Public02」の投稿が表示される。

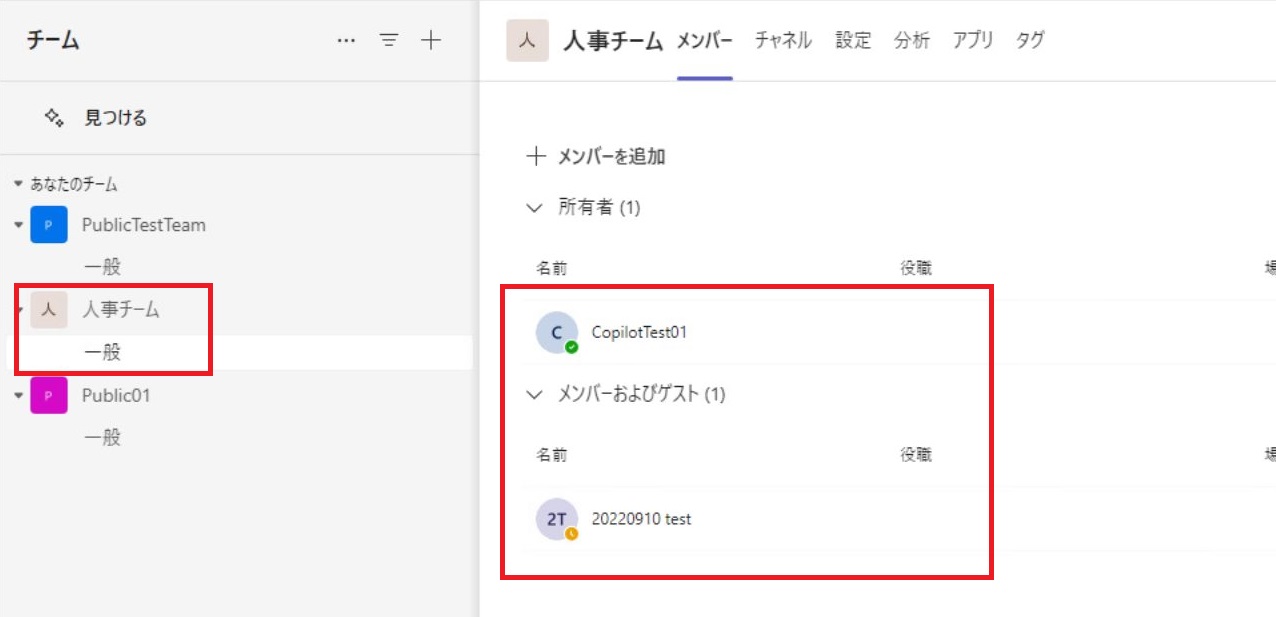

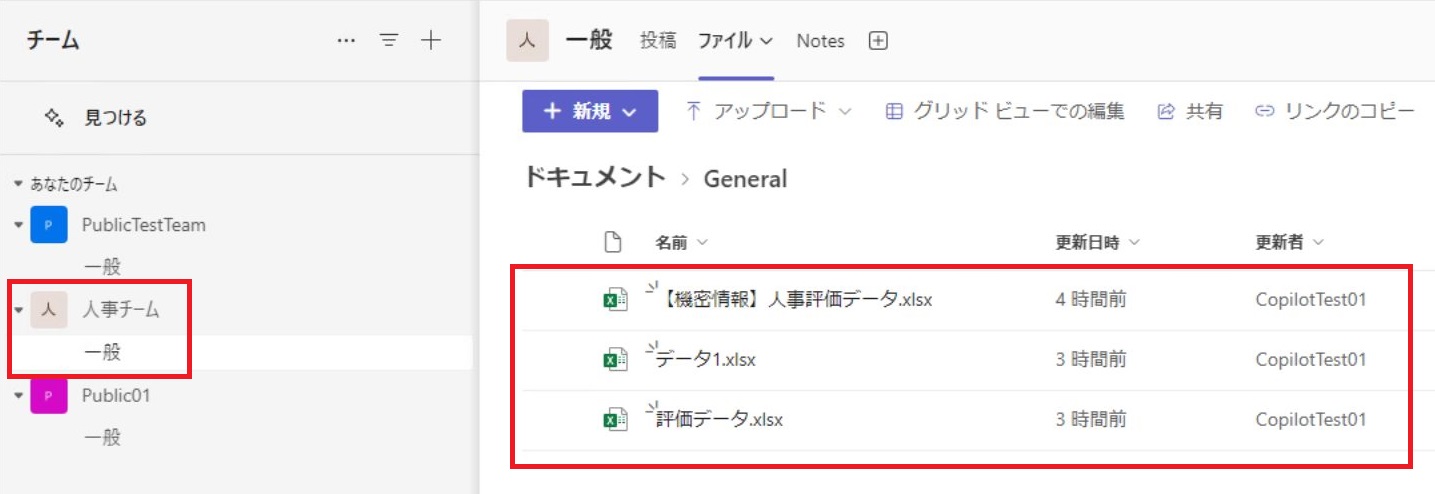

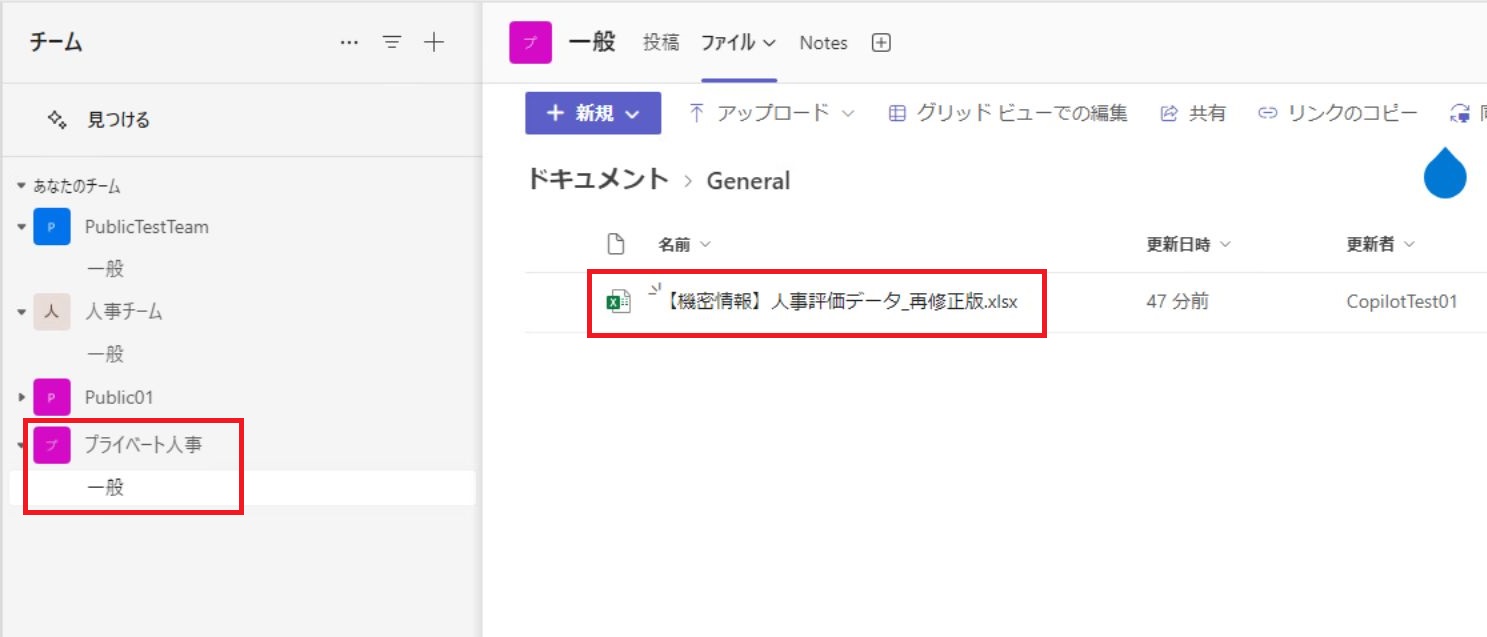

ファイル検索

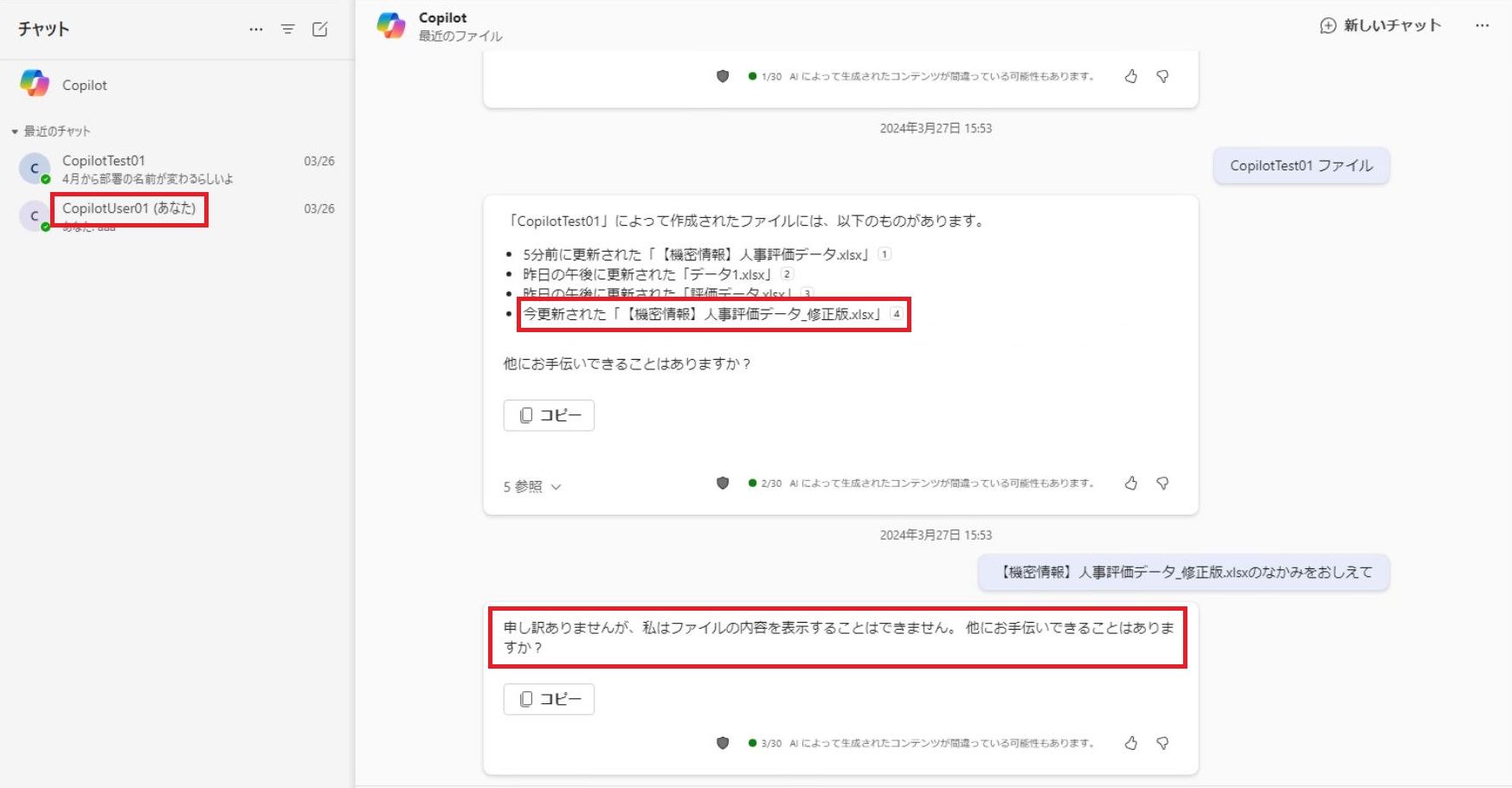

パブリックチームで検証を行ってみましたが、メッセージとは異なり自身が所属していないファイルの情報も拾ってきてしまっています。

※「人事チーム」には人事評価データ等が共有されているが、チームに所属していない"CopilotUser01"もCopilotを利用することでファイルが見えてしまう。

検証結果

今回検証した限り、メッセージに関しては自分が所属しているチームに投稿されたものを持ってきてくれるようですが、ファイルについてはパブリックチームで作成した場合は自身が所属していないチームの情報も拾ってきてしまうようです。この場合、個人情報を取り扱うような部署のチームで共有されたファイルが他の人にも見えてしまったり、特定の人だけに共有したいファイル等をTeamsで安易に共有してしまうとセキュリティ上の問題になりかねないですね。

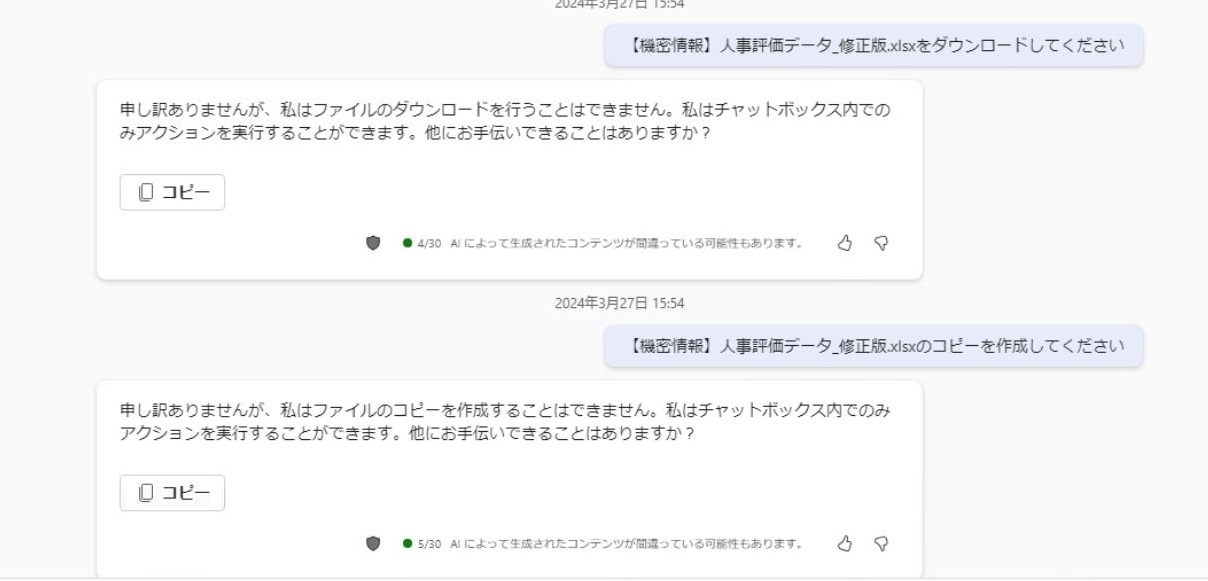

※ファイルのダウンロードやコピーの作成もCopilotにお願いしてみましたが、さすがにそこまでは出来ないようでした。

ファイル共有時に必要な対策

パブリックとして作成したチームにファイルをそのまま共有してしまうと想定外のユーザーにもファイルが見えてしまうため、アクセス権を設定したり、ファイル自体の暗号化が必須となりそうです。

【チームの種別を"プライベート"にする】(SharePoint Onlineのアクセス権限を付与する)

チームの種別を"プライベート"として設定することで、ファイル自体がCopilotから検索することが出来なくなりました。

対象ユーザーへのアクセス権自体がないため、ファイル自体の情報が拾ってこれないようです。

(パブリックチームの場合でもSPO側でアクセス権をはく奪する設定を行うことで同様にファイルの情報は見えなくなるようです。)

※プライベートチームで共有した「【機密情報】人事評価データ_再修正版」ファイルはメンバー以外のユーザーからCopilotで検索できなくなった。

【ファイル自体の暗号化】

今回はExcelのファイルを共有してみたので、ファイル自体にパスワードを設定して暗号化してみたところCopilotでは中身が確認できなくなりました。

しかしこの場合だとファイル名は見えてしまい、だれがどんなものを作成しているのかはわかってしまいます。

※パスワードをかけて暗号化した「【機密情報】人事評価データ_修正版」ファイルの中を見ようとしてもCopilotでは確認できなくなった。

結論としては、ファイルの暗号化のみではファイル名等の情報が見えてしまうため、機密情報を取り扱う場合にはプライベートとしてチームを作成する必要がありそうですね。

まとめ

いかがでしたか?

今回はTeams上でCopilotを利用した際の動作やセキュリティ上の懸念事項について調査してみました。

Copilot自体がリリースされてから日も浅いため、今後の機能拡充もどんどん行われていくと思いますので随時情報を発信していきたいと思います。

次回はCopilotのセキュリティ第4回としてAIPを活用したファイルのアクセス制限についてご紹介いたします。

弊社ではCopilotやMicrosoft 365のライセンス販売等も行っておりますので気になる方はぜひお問合せフォームからご連絡下さい。

問い合わせフォーム

また、弊社ではゼロトラストセキュリティの導入支援も行っております。

そちらも気になる方はぜひご連絡お待ちしております。

ゼロトラスト・セキュリティ 導入支援(Microsoft Intune【デバイス管理】

※このブログで参照されている、Microsoft、Windows、Microsoft Azure、その他のマイクロソフト製品およびサービスは、米国およびその他の国におけるマイクロソフトの商標または登録商標です。